逻辑漏洞的常见验证手法

验证工具:

BurpSite

当我们在对一个网站进行安全测评的时候,往往需要注意很多细节。例如,每一次请求,每一次响应。都会带给我们一些意想不到的信息

首先,我们先确定目标网站的结构:

URL:http://******.cn/#/login

一个常见的登录页面。先进行一些常见的验证。检测是否存在SQL。

user: admin' pwd:admin

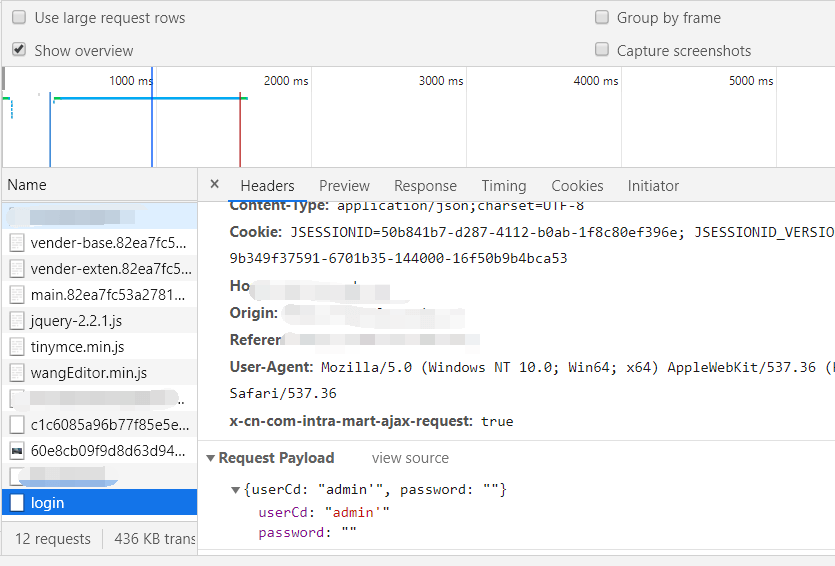

这里需要开启Burp 或者F12(可能会302重定向看不到请求) 这里是直接F12看的请求包体

可以看到。附带参数是json格式。但是,我们在前端输入的密码没有被带入password里面??

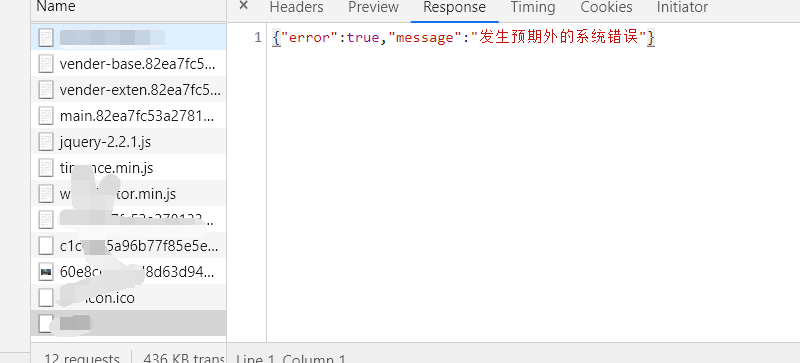

在看一下回显

返回系统错误?! 典型的逻辑漏洞。

那么这类漏洞该如何验证?

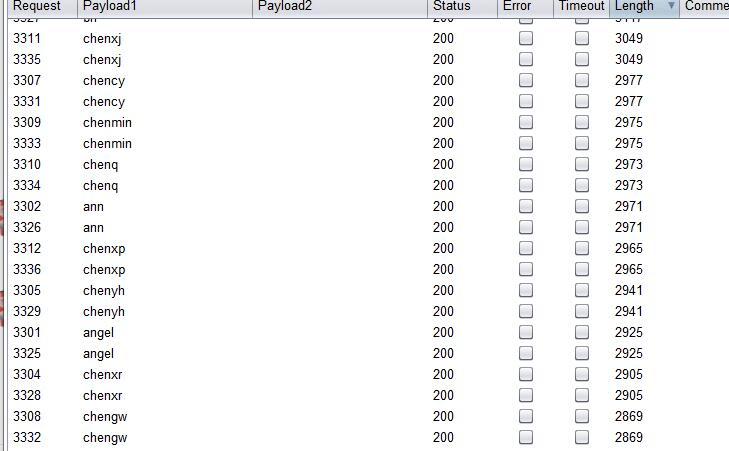

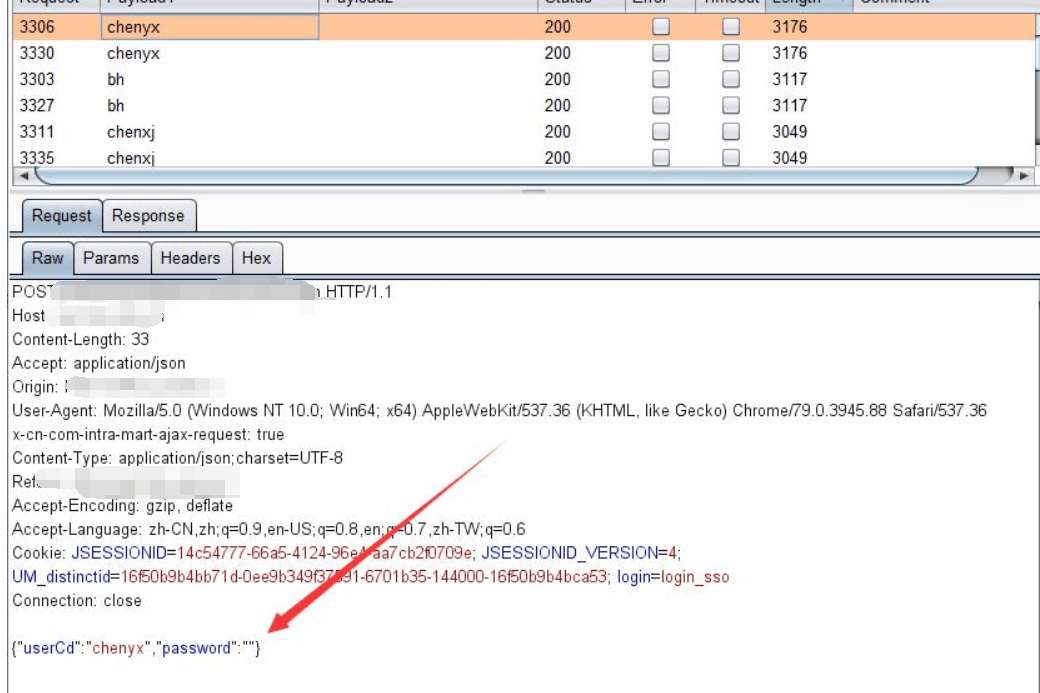

可以直接用Burp直接在数据包里带入参数:

这里我们将用户和密码进行了一个爆破得到了一些返回长度较长的包体

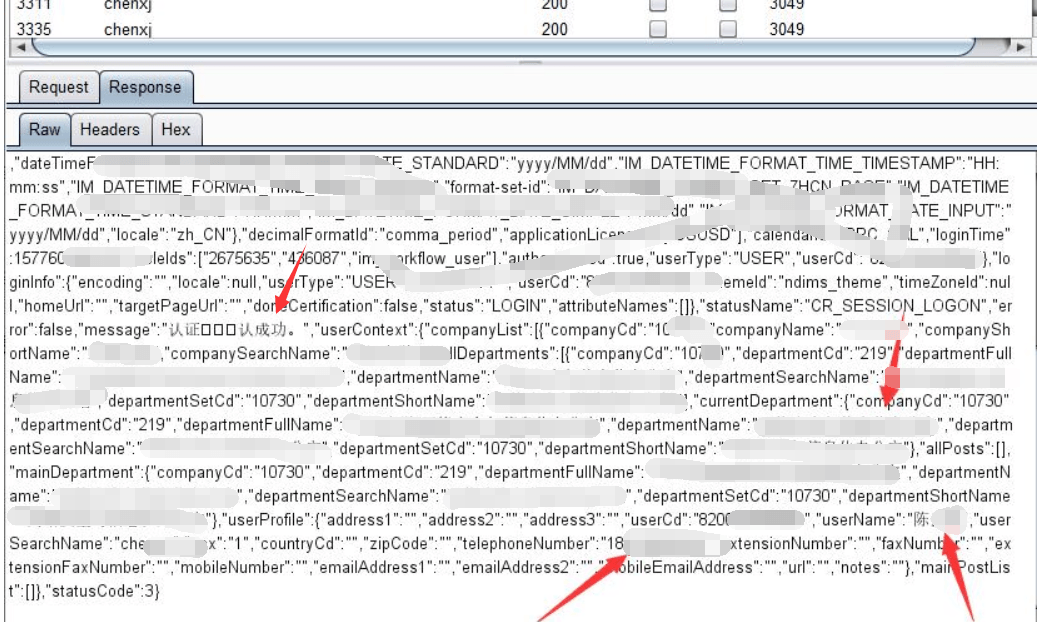

看一下请求头,同样的没有密码带入。但是响应却返回了意想不到的东西

这里的返回包体里附带了很多数据,个人信息。单位及电话。

验证结束!漏洞已提交至相关SRC

本作品采用《CC 协议》,转载必须注明作者和本文链接

关于 LearnKu

关于 LearnKu

Burp 是什么? 这个文章没看懂, :joy: