求专治疑难杂症的老中医帮助,SSL证书无效的问题

好多年前给客户做了个系统,客户一直正在用,本系统每年就1月初用几天。网站使用的https协议,ssl证书有效期是一年。

今年使用前ssl证书已更换为新的证书,但用户反馈部分苹果用户使用时会提示证书存在问题,并提示已过期49天(该用户浏览器端加载到的还是更换之前的证书,新证书没有生效)。

这里是因为缓存的问题吗?应该做怎样的处理避免这个问题?

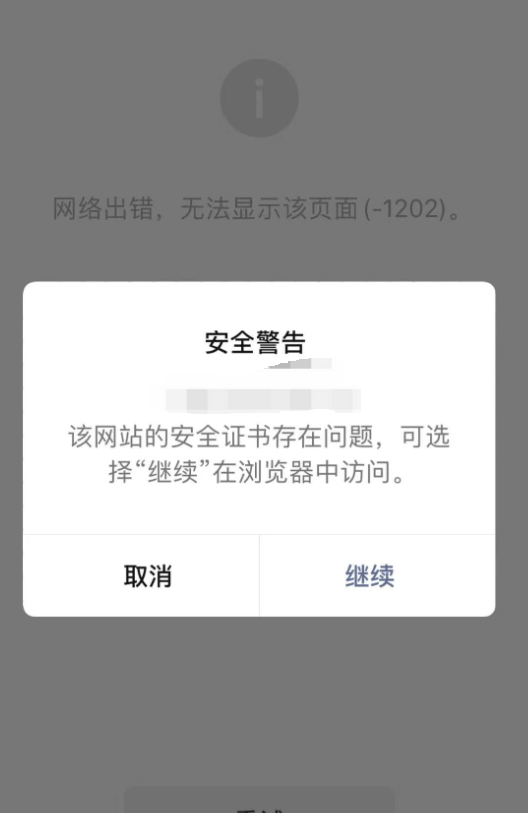

微信中提示:

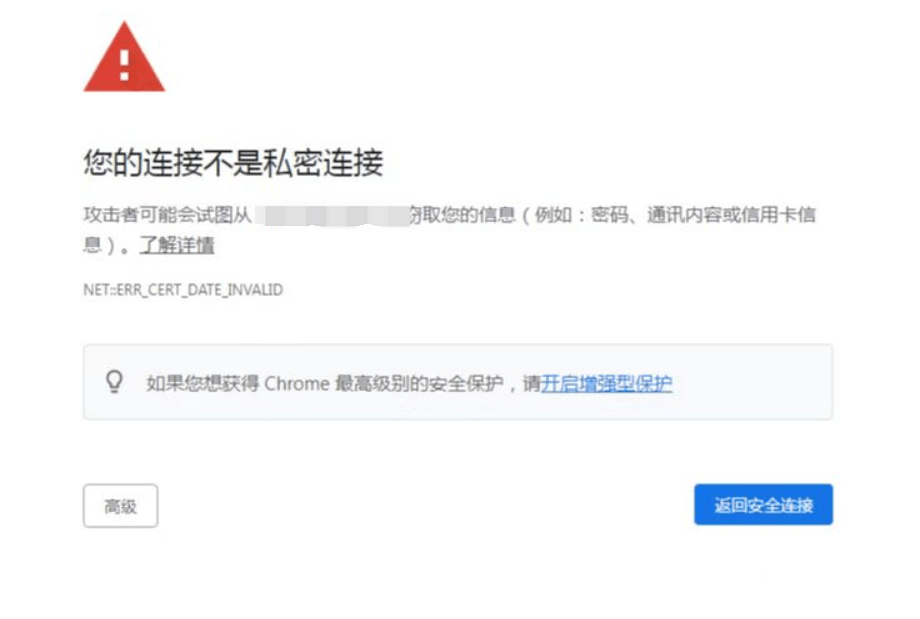

浏览器中提示:

客户电脑提示:

nginx配置

server {

listen 80;

listen 443 ssl http2;

ssl_certificate /usr/local/nginx/conf/ssl/*******.cn.crt;

ssl_certificate_key /usr/local/nginx/conf/ssl/*******.cn.key;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2 TLSv1.3;

ssl_ciphers TLS13-AES-256-GCM-SHA384:TLS13-CHACHA20-POLY1305-SHA256:TLS13-AES-128-GCM-SHA256:TLS13-AES-128-CCM-8-SHA256:TLS13-AES-128-CCM-SHA256:EECDH+CHACHA20:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

ssl_prefer_server_ciphers on;

ssl_session_timeout 10m;

ssl_session_cache builtin:1000 shared:SSL:10m;

ssl_buffer_size 1400;

add_header Strict-Transport-Security max-age=15768000;

ssl_stapling on;

ssl_stapling_verify on;

server_name *******.cn;

access_log /data/wwwlogs/*******.cn_nginx.log combined;

index index.html index.htm index.php;

root /data/wwwroot/*******.cn/public;

include /usr/local/nginx/conf/rewrite/laravel.conf;

#error_page 404 /404.html;

#error_page 502 /502.html;

location ~ [^/]\.php(/|$) {

#fastcgi_pass remote_php_ip:9000;

fastcgi_pass unix:/dev/shm/php-cgi.sock;

fastcgi_index index.php;

include fastcgi.conf;

}

location ~ .*\.(gif|jpg|jpeg|png|bmp|swf|flv|mp4|ico)$ {

expires 30d;

access_log off;

}

location ~ .*\.(js|css)?$ {

expires 7d;

access_log off;

}

location ~ /(\.user\.ini|\.ht|\.git|\.svn|\.project|LICENSE|README\.md) {

deny all;

}

}

关于 LearnKu

关于 LearnKu

推荐文章: