树莓派4B+实现内网穿透+frp+阿里ECS

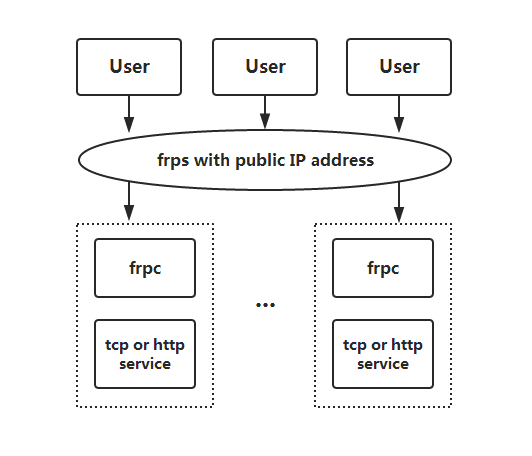

frp概述

frp 是一个专注于内网穿透的高性能的反向代理应用,支持 TCP、UDP、HTTP、HTTPS 等多种协议。可以将内网服务以安全、便捷的方式通过具有公网 IP 节点的中转暴露到公网。

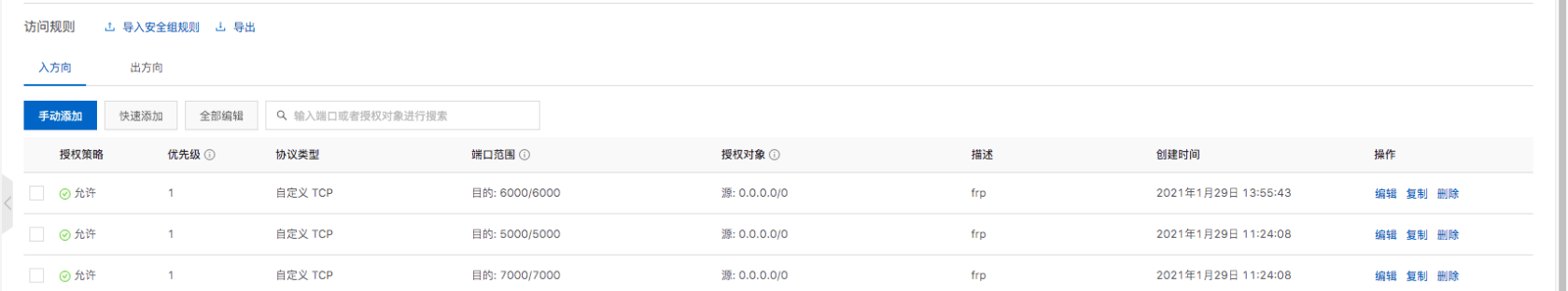

策略配置

安全组配置端口如下:

具体端口根据自己设定服务器端、客户端为主.

服务器端

# wget https://github.com/fatedier/frp/releases/download/v0.29.1/frp_0.29.1_linux_amd64.tar.gz创建目录并解压

# mkdir frp

# tar -zxvf frp_0.29.1_linux_amd64.tar.gz -C /root/frp/

# cd frp/frp_0.29.1_linux_amd64/修改配置

# frps.ini

[common]

bind_port = 7000开启

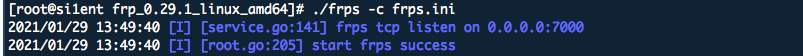

./frps -c ./frps.ini

服务器启动监听

客户端

# wget https://github.com/fatedier/frp/releases/download/v0.29.1/frp_0.29.1_linux_arm.tar.gz

# mkdir frp

# tar -zxvf frp_0.29.1_linux_arm.tar.gz -C /home/pi/frp

# cd frp/frp_0.29.1_linux_arm/配置

# frpc.ini

[common]

server_addr = server_ip

server_port = 7000

[ssh]

type = tcp

local_ip = 127.0.0.1

local_port = 22

remote_port = 6000开启

# 一定先启动服务器监听,不然会提示检索不到服务器.

./frpc -c ./frpc.ini

客户端启动监听

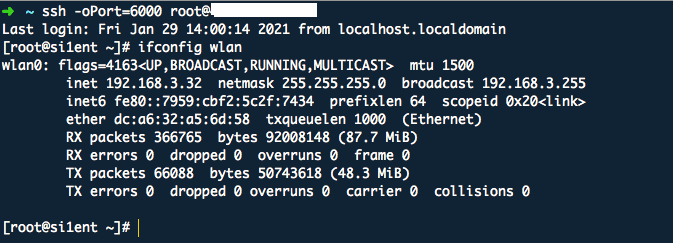

客户端连接

# 服务器地址,但是端口号实际指向到树莓派监听

ssh -oPORT=6000 root@server_ip

本作品采用《CC 协议》,转载必须注明作者和本文链接

关于 LearnKu

关于 LearnKu

推荐文章: