应对CC攻击的最佳实践:使用CDN和自动化IP封禁

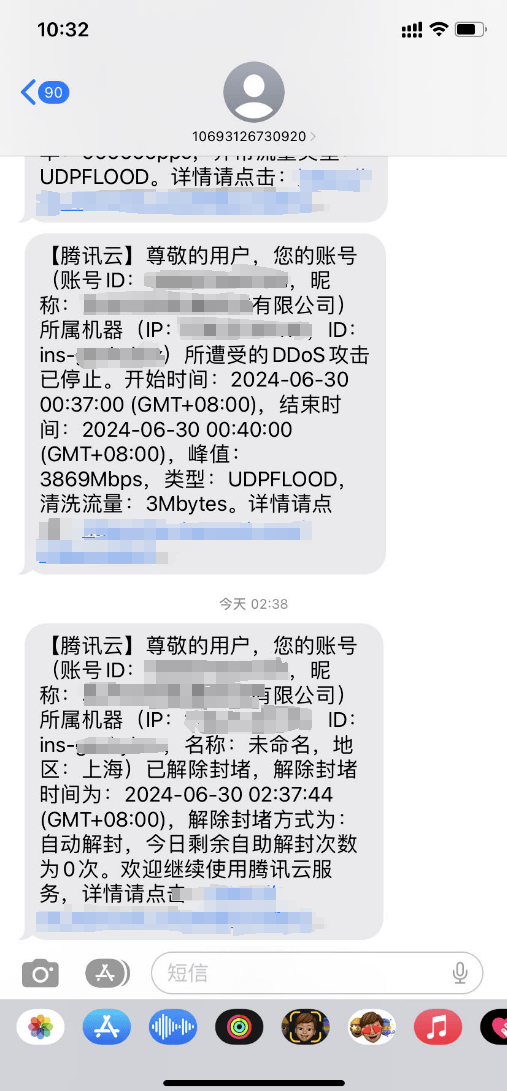

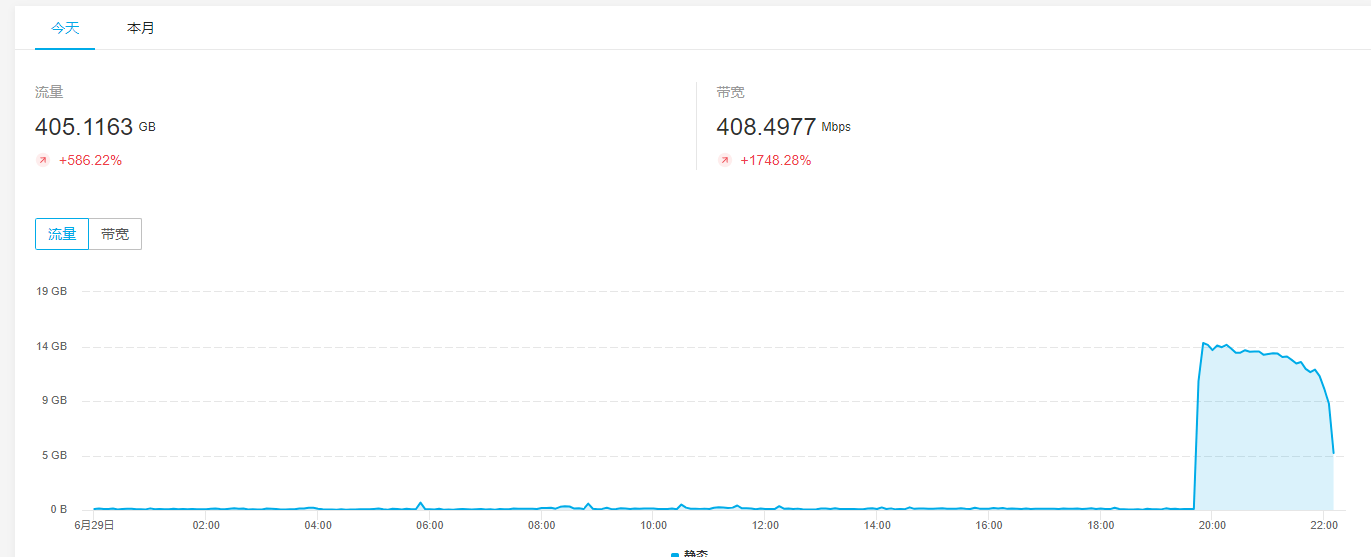

前段时间,我们的服务器遭遇了为期一个月的 CC 攻击。我们使用的是高配置的物理服务器 DELL R740,双CPU Intel Xeon 6148。然而,在攻击期间,服务器的 CPU 占用率达到了 100%,导致系统性能严重受限。

初期防护措施

起初,我们尝试使用宝塔防火墙进行防护。然而,由于宝塔防火墙也是依靠服务器本身进行处理,攻击流量最终仍然会到达服务器,未能有效缓解问题。即使我们启用了 Cloudflare (CF) 的五秒盾牌保护功能(5秒盾牌),也未能阻止攻击。

最终解决方案

为了解决这个问题,我们采取了以下措施:

- Cloudflare 防护:启用 Cloudflare 作为CDN,并设置了严格的防火墙规则。

- 自动IP封禁:我们编写了一个 Python 脚本,能够在服务器检测到攻击时自动将可疑IP加入到 Cloudflare 防火墙中进行封禁。这样,恶意流量在到达服务器之前就被阻挡,有效减少了服务器的负载。

建议

对于其他遭遇类似 CC 攻击的用户,我们的建议是:

- 使用专业的CDN服务:利用像 Cloudflare 这样的CDN服务进行前置防护,避免攻击流量直接打到服务器上。

- 自动化处理:采用自动化脚本,在检测到异常流量时迅速响应,例如自动将恶意IP加入到防火墙黑名单。

- 不要依赖单一的防火墙解决方案:服务器上的防火墙可能无法完全应对高流量攻击,使用云端防护服务是更好的选择。

通过这些措施,我们成功地将攻击对服务器的影响降至最低,确保了系统的稳定运行。

本作品采用《CC 协议》,转载必须注明作者和本文链接

关于 LearnKu

关于 LearnKu

推荐文章: