记学习渗透测试之识别操作系统

识别操作系统

- 目标主机上运行的是什么操作系统。就像人一样,每种操作系统也有将他和其他系统去分开的独特“指纹”。这一步的目标就是找出那些可表明存在何种操作系统的证据。

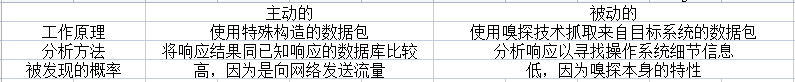

- 指纹识别方法可以归为两类:主动的和被动的。这两种方法的对比如图所示

- 一种检测操作系统类型的方法是再次使用nmap,但使用不同的开关选项:使用nmap的-O开关执行对OS的检测,具体如下:

nmap -sS -O <IP地址>banner抓取

- 识别系统以及其上服务的第一个方法就是所谓的“banner抓取”。通常,该技术用一种Telnet的协议,获取目标系统信息,发现服务的(理想情况下还有操作系统的)特征。

- Telnet用于远程管理服务器、路由器和其他系统。在许多情况下,Telnet被视为不安全的,并正在逐步被SSH等方案淘汰。

- banner展示的信息可能多种多样,就HTTP情况而言,则会包括服务软件类型、版本号、最后修改时间和其他类似信息。telnet服务需要开启!

telnet <目标IP地址或主机名称> 80 - 还有其他方法能后获取操作系统或服务器的信息,值得花点时间浏览的banner抓取工具有

本作品采用《CC 协议》,转载必须注明作者和本文链接

本帖由系统于 4年前 自动加精

关于 LearnKu

关于 LearnKu

推荐文章: