[网安]二:记录一下,服务器又又被黑的一次。

事发

早上正健身了,8点半左右,boss说网站不行了。

上线一看,全红。

好家伙,看看阿里云监控,果然cpu也是炸了。

那就常规流程走一套。

常规流程处理

看面板状态,宝塔一键清楚内存,发现数秒后,cpu又炸了。

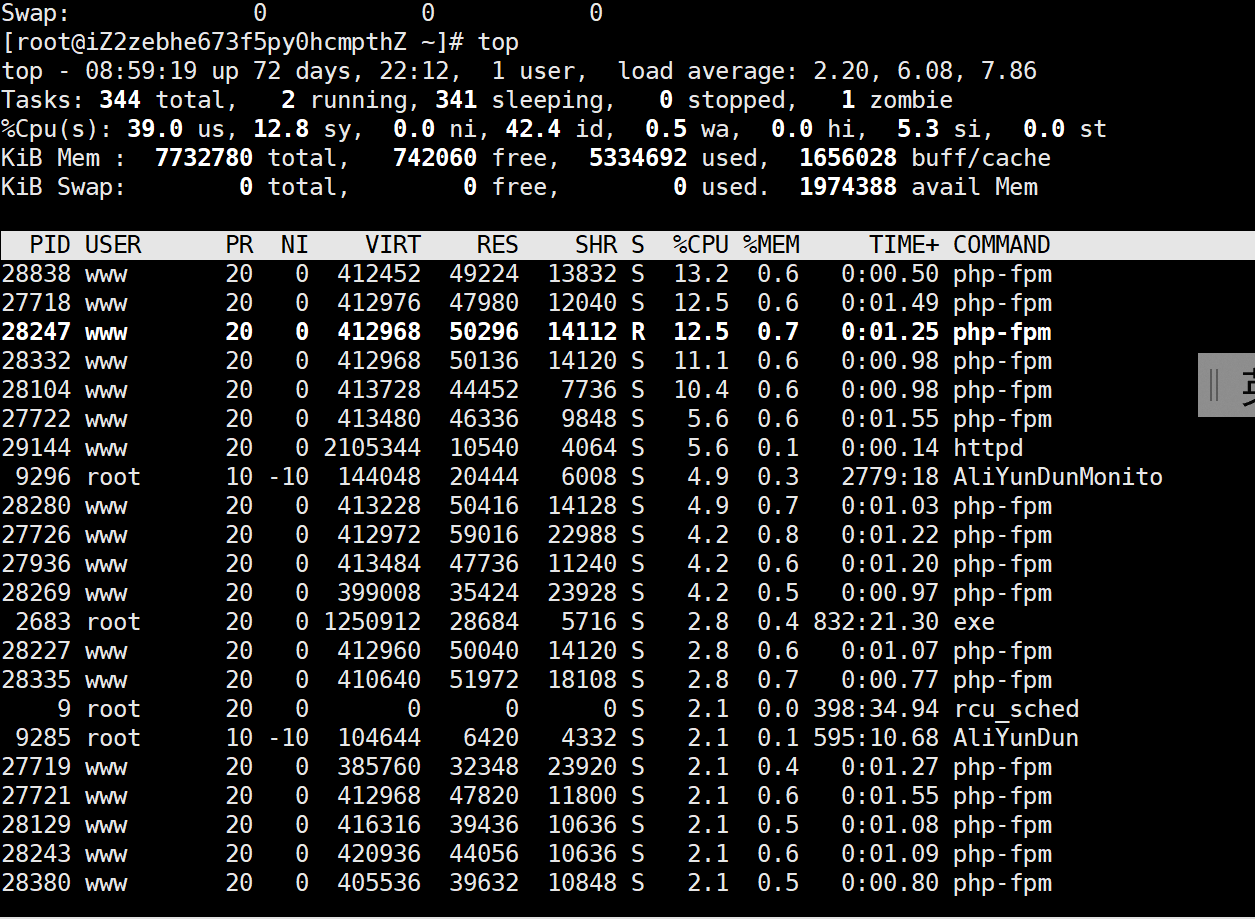

top free 查看使用情况。

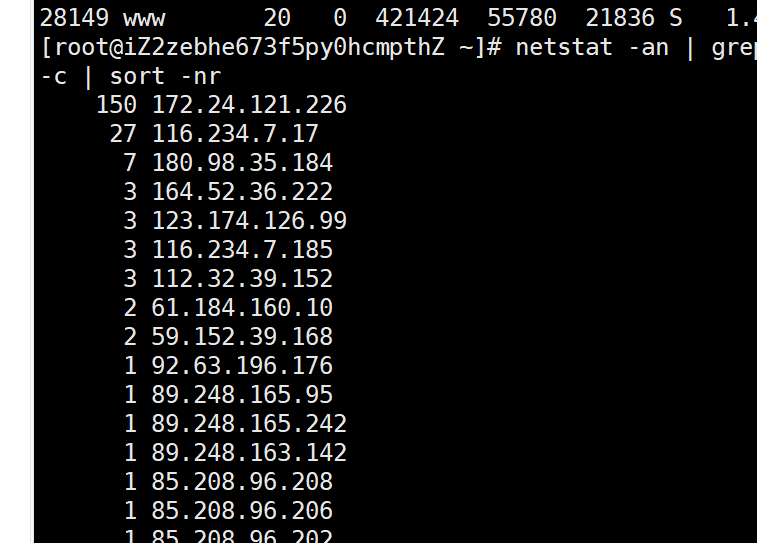

查看链接ip 进程数:

netstat -an | grep ESTABLISHED | awk '{print $5}' | awk -F: '{print $1}' | sort | uniq -c | sort -nr

发现某个ip有 150个链接。立马查看这个ip是什么?看上去是内网ip。

那通过安全组是无法禁用的。

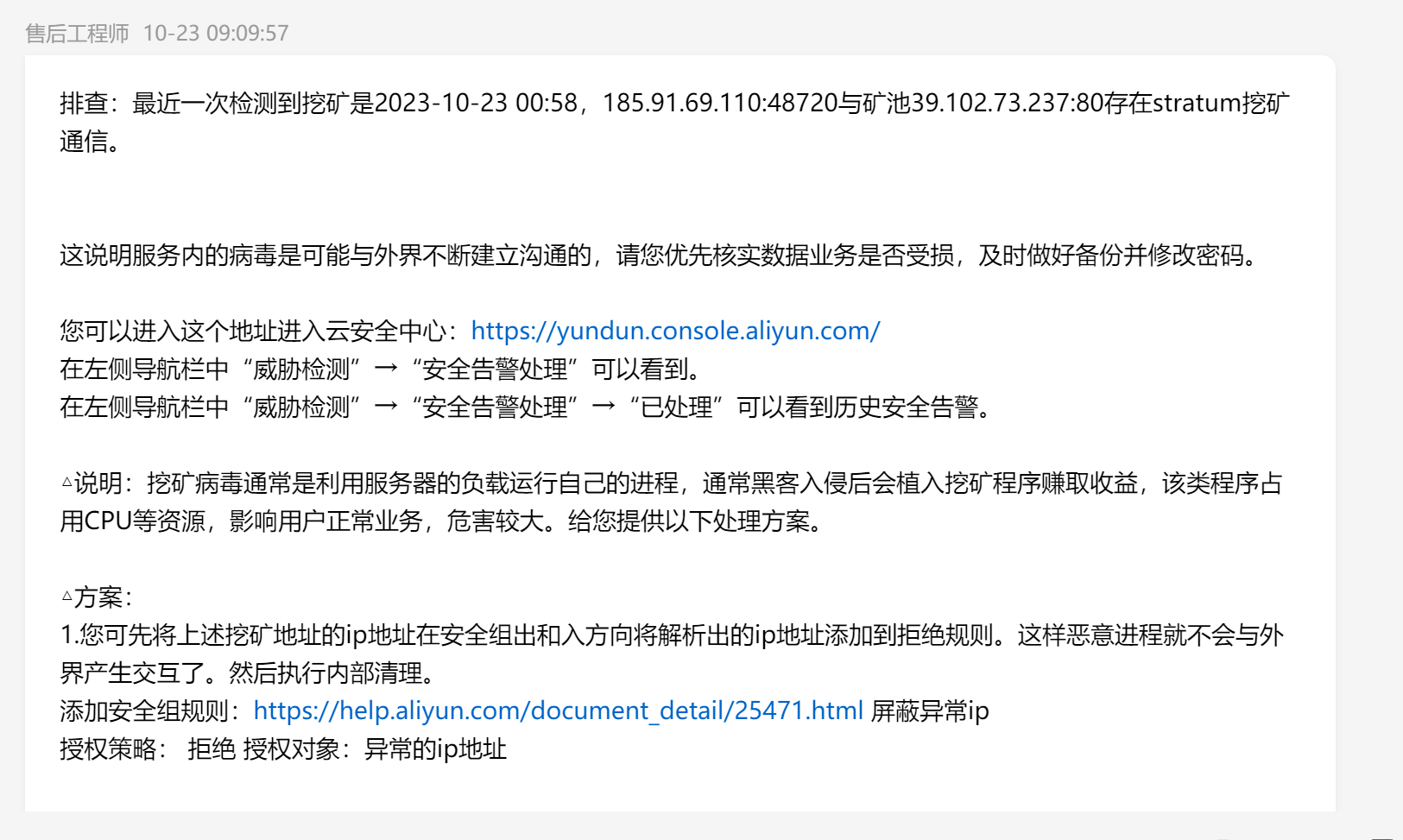

问问阿里云客服去。

客服给出反馈,果然是黑了,中了挖矿木马。

那就简单了,直接屏蔽ip即可。

问题分析与起因

这是系统各种漏洞造成了,不单单是php,也有可能centos 版本低,或者怎样怎样,阿里云最终给出的解释,是他们无法主动查询到这种情况。

必须是我们客户主动反馈,阿里云才回去查询是否有黑客,木马这样。

也就就是说,出事自己多反馈,反正阿里云客服组人多。

此次问题小结

老代码的东西,尽量重构成新版本服务吧。

实在是成本不够,那就硬抗。

本作品采用《CC 协议》,转载必须注明作者和本文链接

关于 LearnKu

关于 LearnKu

推荐文章: