搭建一个内网穿透服务器,实现随时随地远程控制家里或公司电脑

前言

搭建一个内网穿透服务器,实现随时随地远程控制家里或公司电脑

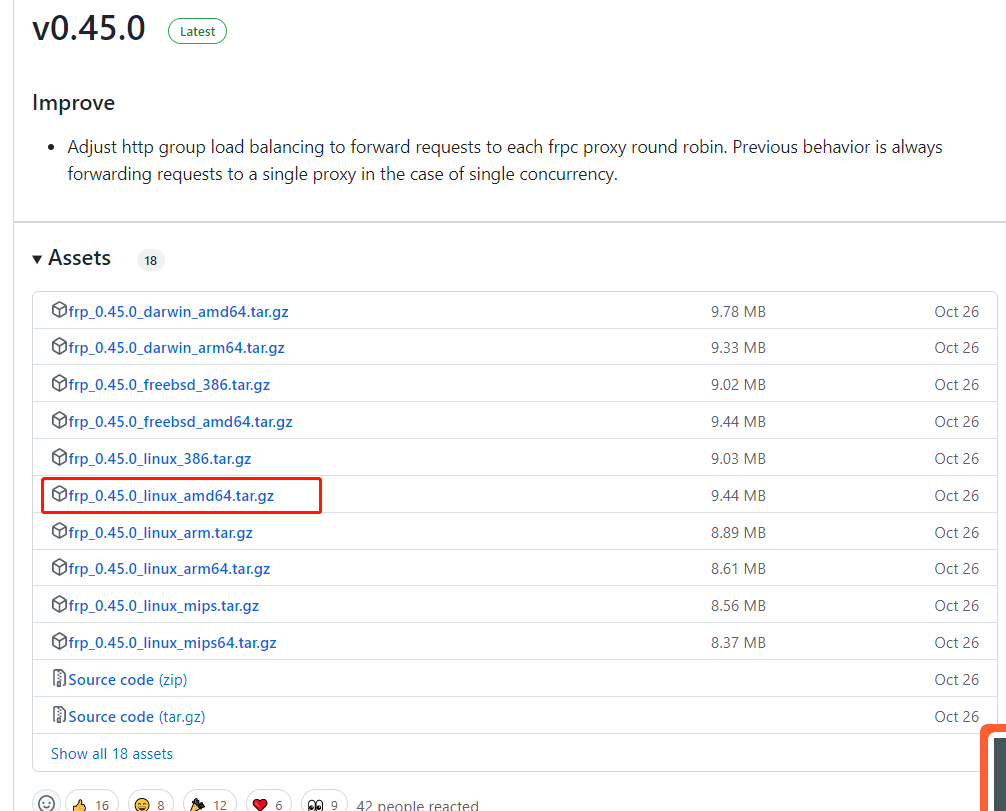

下载内网穿透应用frp

- frp程序文件地址:github.com/fatedier/frp/releases

[root@iZvixj0oze6411Z ~]# cd /usr/local/

[root@iZvixj0oze6411Z local]# pwd

/usr/local

[root@iZvixj0oze6411Z local]# wget https://github.com/fatedier/frp/releases/download/v0.45.0/frp_0.45.0_linux_amd64.tar.gz解压

tar -zxvf frp_0.45.0_linux_amd64.tar.gz此处可以将frp_0.45.0_linux_amd64文件夹改名为frp

mv frp_0.45.0_linux_amd64 frp进入frp目录

[root@iZvixj0oze6411Z local]# cd frp

[root@iZvixj0oze6411Z frp]# ls

frpc frpc_full.ini frpc.ini frps frps_full.ini frps.ini LICENSE编辑frps.ini文件

vim frps.ini[common]

bind_port = 7000

dashboard_port = 7001

dashboard_user = admin

dashboard_pwd = 123456

vhost_http_port = 8080

authentication_method = token

authenticate_new_work_conns = true

token = 123456

开启内网穿透应用frp服务

[root@iZvixj0oze6411Z frp]# ./frps -c ./frps.ini

2022/12/03 10:12:41 [I] [root.go:206] frps uses config file: ./frps.ini

2022/12/03 10:12:41 [I] [service.go:196] frps tcp listen on 0.0.0.0:7000

2022/12/03 10:12:41 [I] [service.go:241] http service listen on 0.0.0.0:8080

2022/12/03 10:12:41 [I] [service.go:297] Dashboard listen on 0.0.0.0:7001

2022/12/03 10:12:41 [I] [root.go:215] frps started successfully

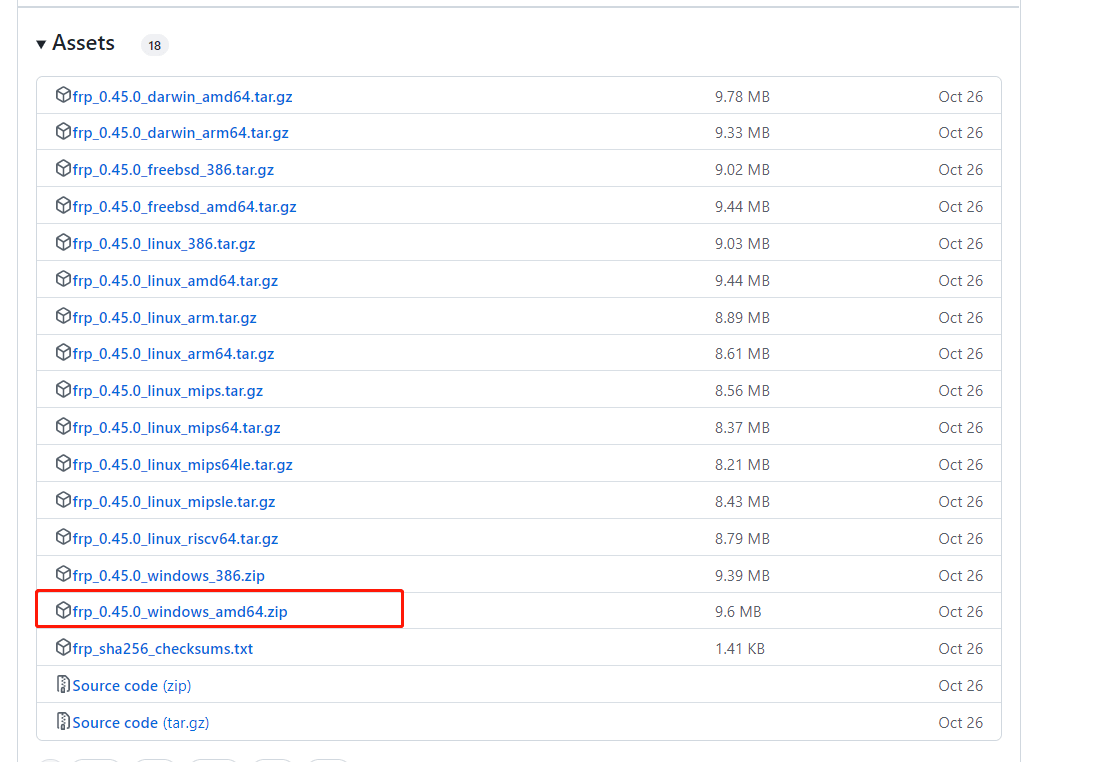

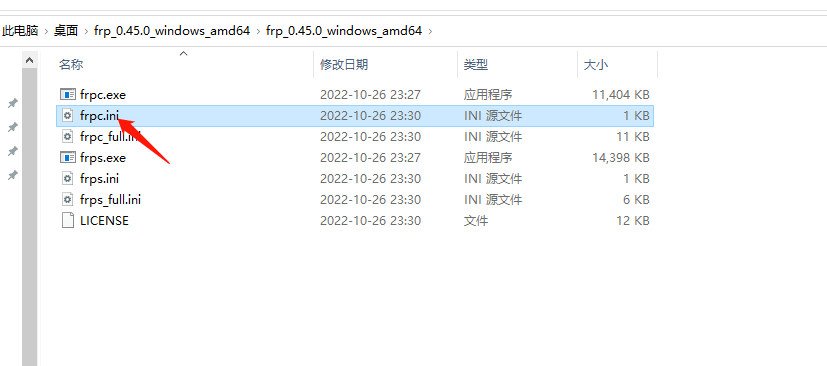

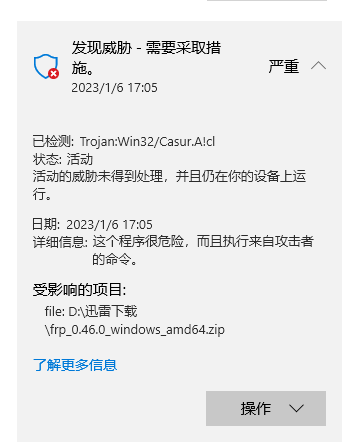

下载window版的frp进行解压

打开frpc.ini

修改配置

初始化

[common]

server_addr = 127.0.0.1

server_port = 7000

[ssh]

type = tcp

local_ip = 127.0.0.1

local_port = 22

remote_port = 6000修改后

[common]

server_addr = 47.113.xxx.xx 自己的服务器ip

server_port = 7000

authentication_method = token

authenticate_new_work_conns = true

token = 123456

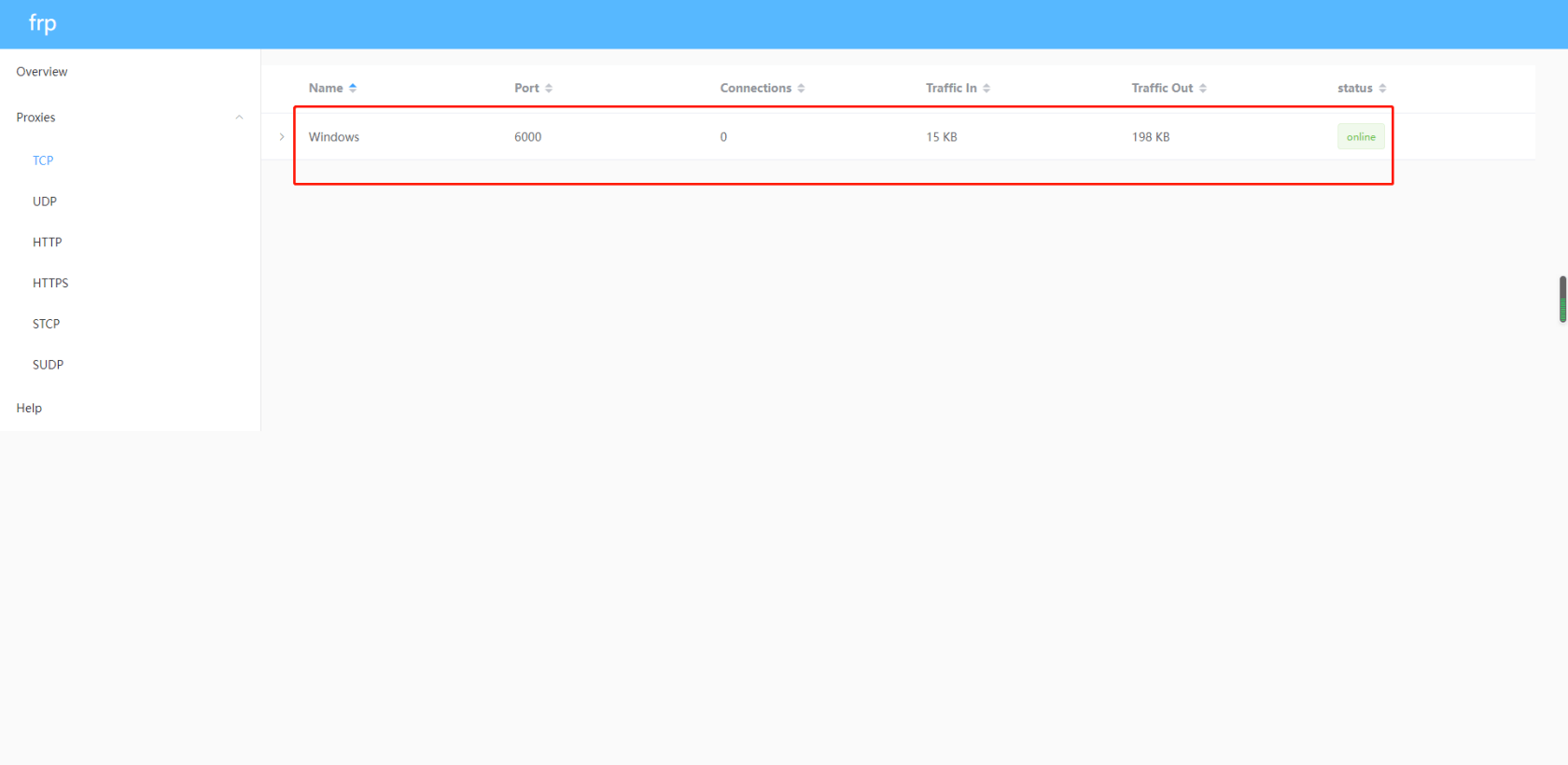

[Windows]

type = tcp

local_ip = 127.0.0.1

# window默认端口(配置的时候要去掉)

local_port = 3389

remote_port = 6000

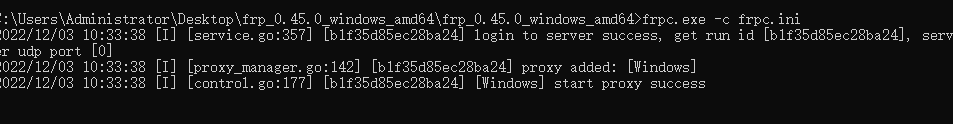

保存后运行

在当前目录下,输入cmd打开命令行

阿里云和宝塔需要开启6000,7000,7001,8080端口

C:\Users\Administrator\Desktop\frp_0.45.0_windows_amd64\frp_0.45.0_windows_amd64>frpc.exe -c frpc.ini

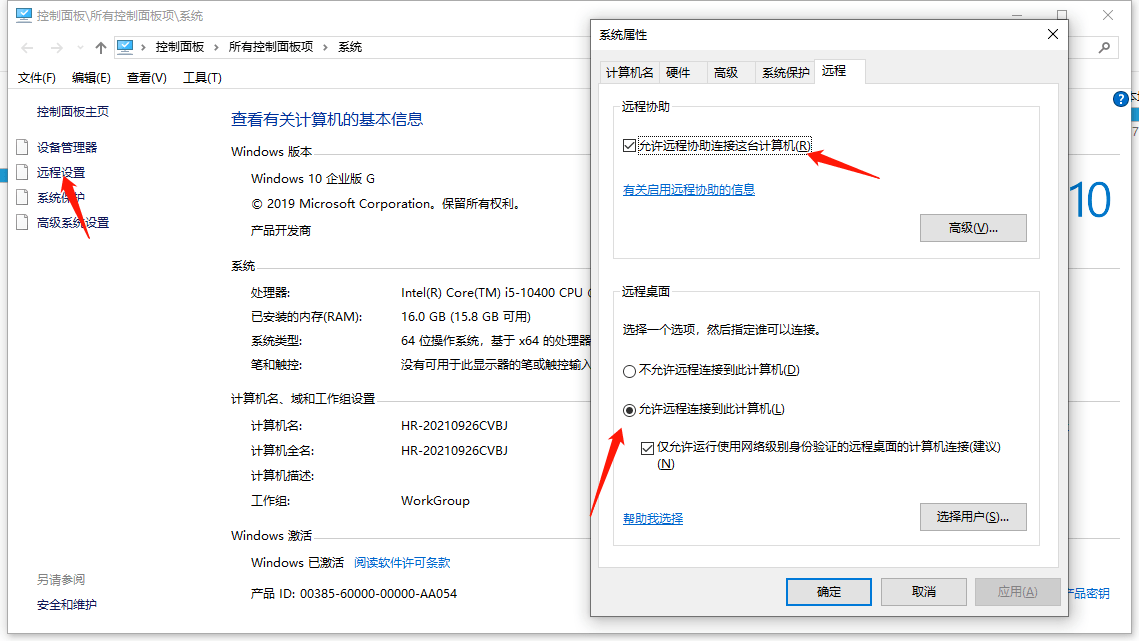

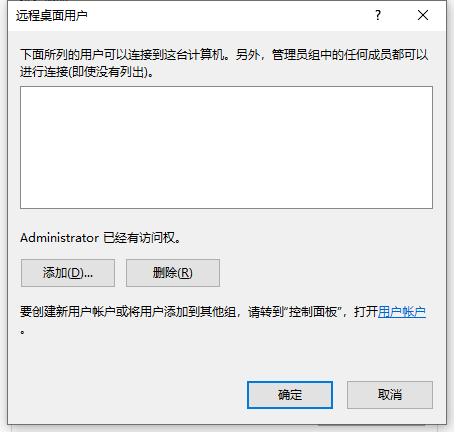

被访问的设置允许远程连接

先用局域网尝试连通

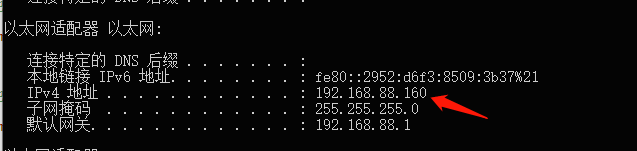

查询本机ip

ipconfig

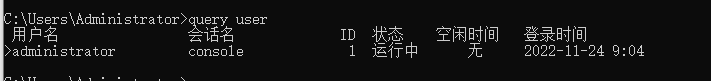

查询用户

query user

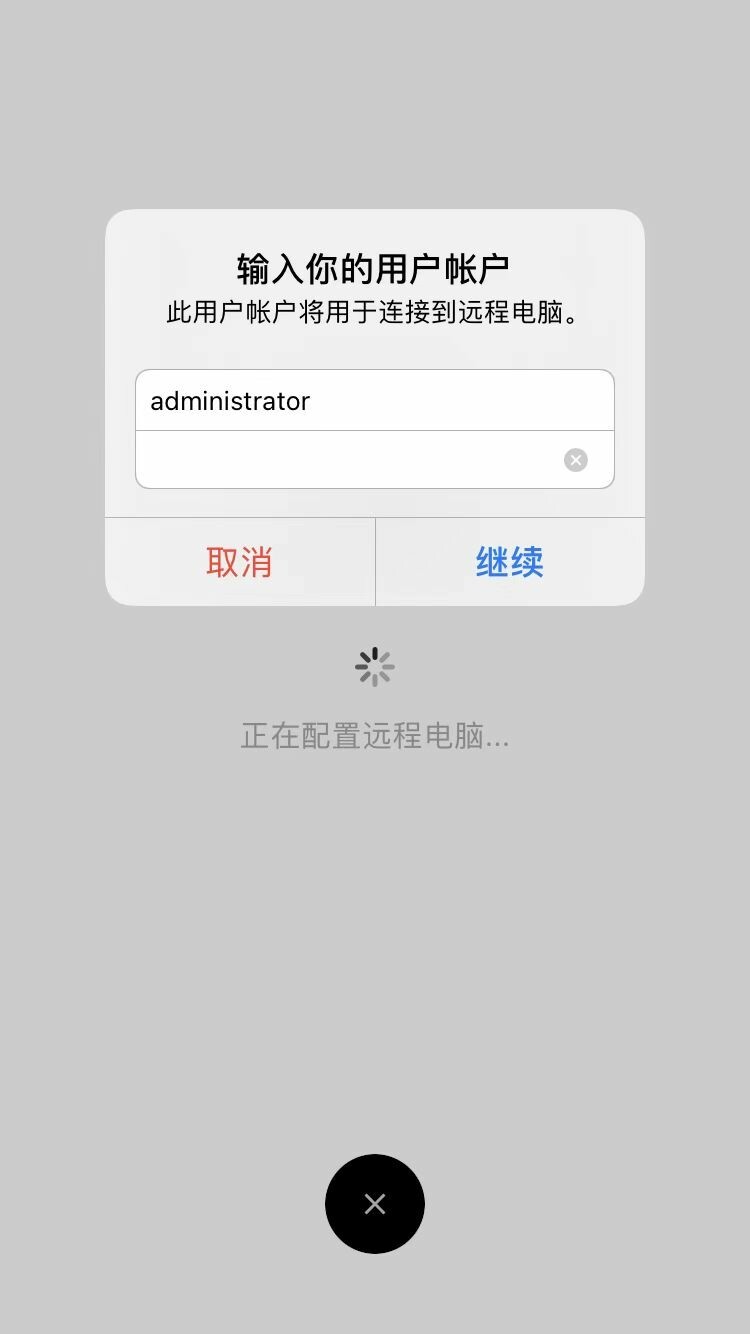

下载RD Client 软件

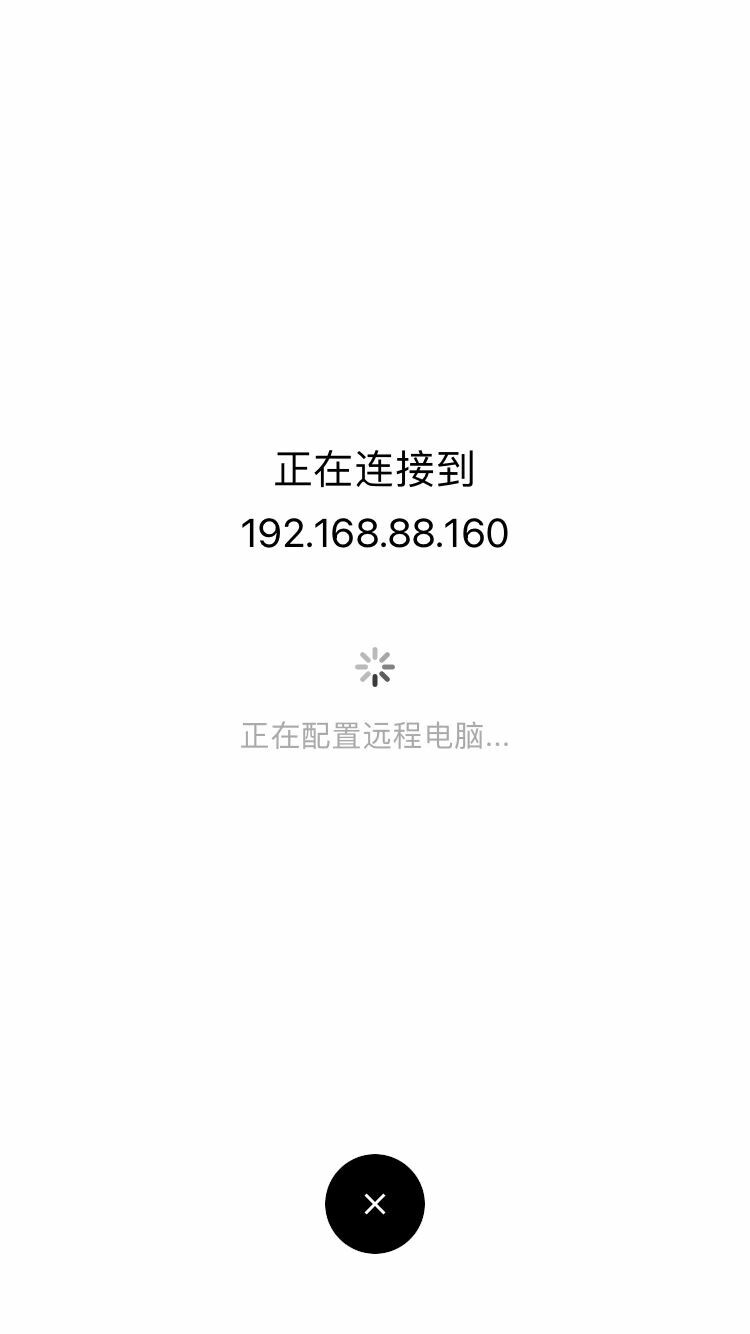

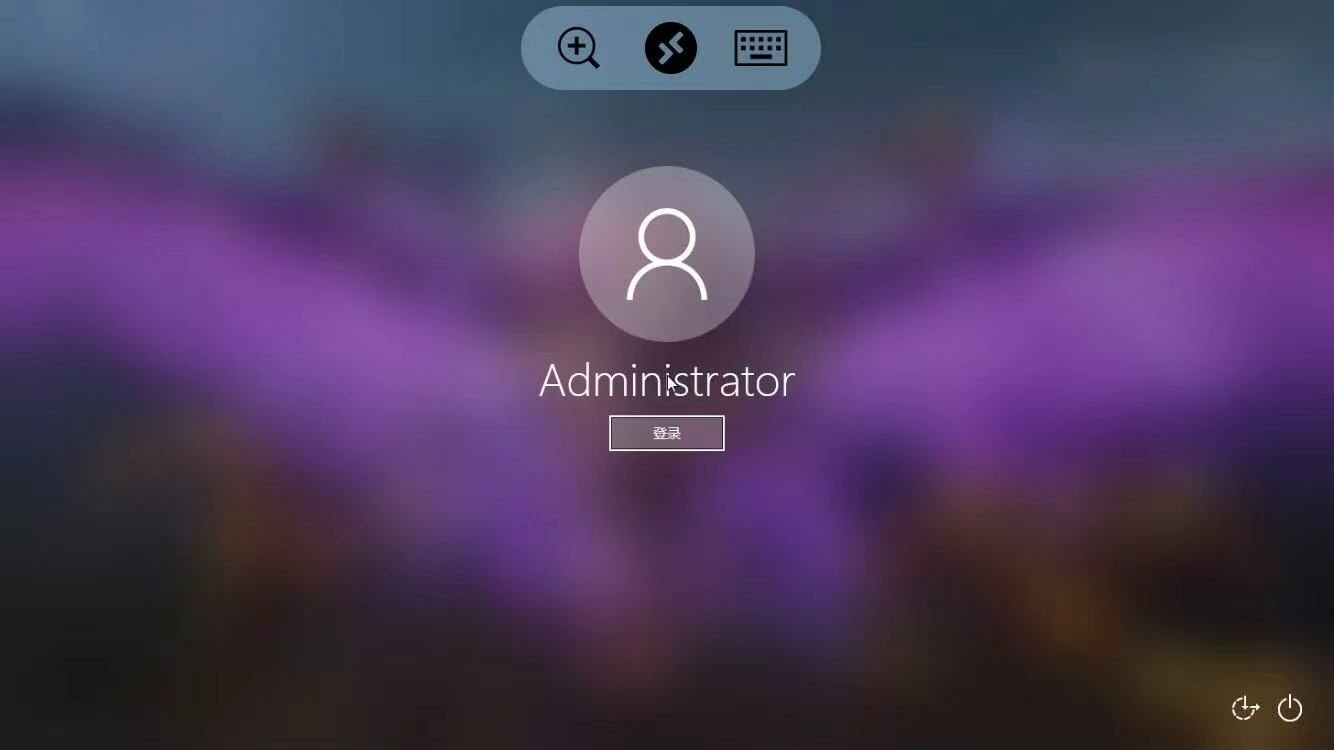

苹果手机正常连接内网穿透frp服务试试

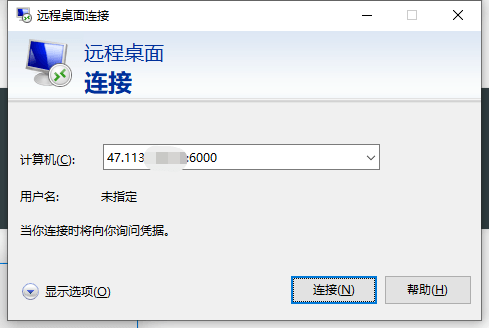

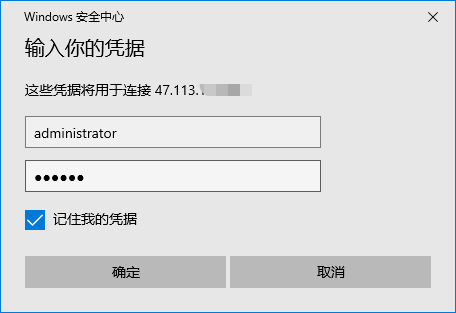

在另一台电脑试试

win + r

再输入

mstsc

回车

administrator

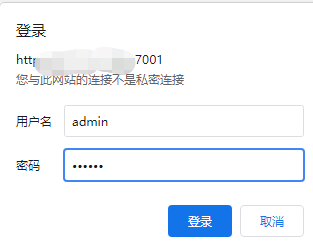

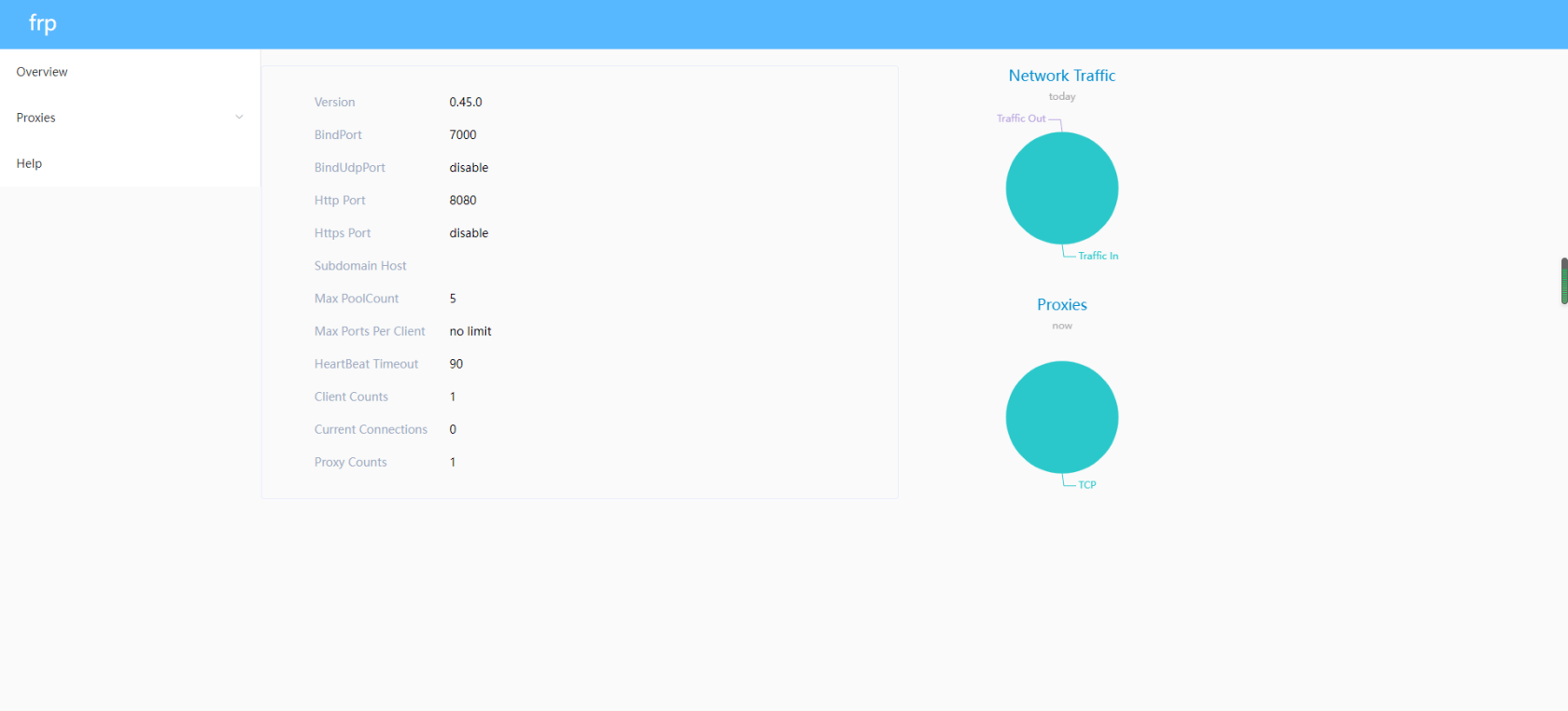

进入frp后台

输入ip:7001

账号:admin

密码: 123456

连接后再回来用电脑被禁用输入法

文件网盘下载

友情链接

参考文档

抖音视频

Frp内网穿透——frps服务端部署

苹果【安卓】手机连接远程桌面

frp内网穿透工具

本作品采用《CC 协议》,转载必须注明作者和本文链接

关于 LearnKu

关于 LearnKu

推荐文章: